Hardening Windows

El hardening es básicamente hacer que un sistema operativo sea más seguro, quitando debilidades, configurando bien sus servicios y cerrando las puertas que podrían usar los atacantes.

Cómo funciona en Windows

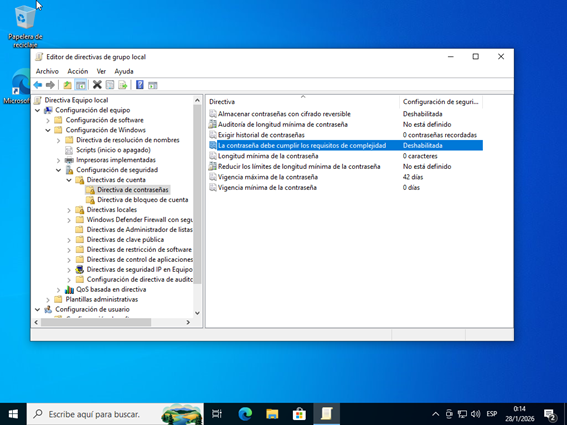

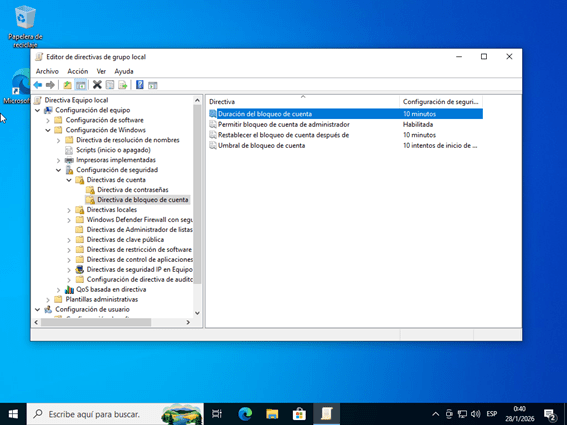

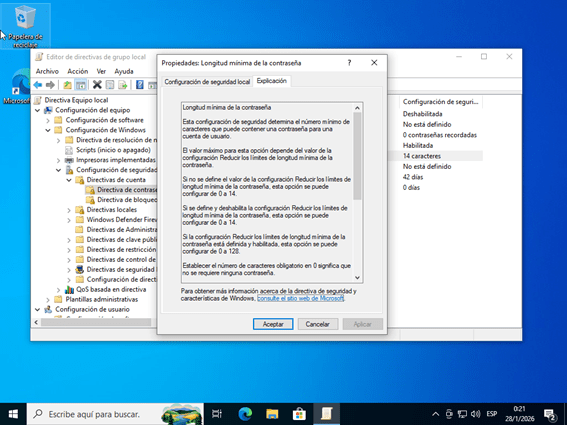

El hardening en Windows se implementa mediante la desactivación de servicios innecesarios para reducir puntos de ataque, la configuración de políticas locales (gpedit) para establecer reglas de acceso estrictas y el uso del Control de Cuentas de Usuario (UAC) para limitar privilegios administrativos. Estas acciones se complementan con procesos de auditoría y monitoreo, que permiten registrar accesos y modificaciones críticas, facilitando la detección temprana de comportamientos sospechosos y una respuesta oportuna ante incidentes.

Autenticación robusta y Cifrado

La autenticación robusta garantiza que solo los usuarios autorizados accedan al sistema mediante diversos métodos de verificación. En Windows, esto se complementa con mecanismos de cifrado esenciales: el Cifrado de disco completo (BitLocker), que protege el hardware contra robos haciendo los datos inaccesibles sin la clave de recuperación; el Cifrado de archivos (EFS), que resguarda elementos específicos del usuario; y el Cifrado de red (VPN, TLS), que blinda la información en tránsito para evitar interceptaciones entre dispositivos.

El cifrado en Windows transforma datos legibles en información codificada accesible solo mediante una clave autorizada, operando en tres niveles críticos: el Cifrado de disco completo (BitLocker), que blinda la unidad completa contra accesos físicos no autorizados; el Cifrado de archivos y carpetas (EFS), que protege elementos específicos a nivel de usuario; y el Cifrado de red (VPN, TLS), que asegura la confidencialidad de la información en tránsito para evitar interceptaciones.

Gestión de Parches y Mantenimiento de Software

El seguimiento del historial de actualizaciones es fundamental para auditar la seguridad, permitiendo verificar que los parches críticos se hayan aplicado correctamente y detectar fallos que requieran una instalación manual a través del Catálogo de Microsoft Update. Este mantenimiento no debe limitarse únicamente al sistema operativo, sino extenderse a controladores y aplicaciones de terceros, como navegadores y suites ofimáticas, ya que cualquier componente desactualizado representa un vector potencial de entrada para código malicioso.

Para una gestión profesional, es vital implementar buenas prácticas que incluyan la programación de reinicios en horarios no críticos y la realización de pruebas previas en entornos controlados para evitar conflictos técnicos. El uso de herramientas de automatización como WSUS o Microsoft Endpoint, complementado con un registro detallado de cada actualización, garantiza un monitoreo continuo y un cumplimiento riguroso de las normativas de seguridad corporativas.